在当今企业级应用开发中,完善的权限管理系统是保障业务安全的核心基石。作为Java开发者,深入理解权限管理的原理与实现至关重要。本文将系统性地讲解Java权限管理的完整知识体系,并结合作者多年的实战经验,分享最佳实践方案。

一、Java权限管理基础概念

权限管理(Authorization)是确定"谁"(Who)能够对"什么资源"(What)执行"哪些操作"(How)的过程。与认证(Authentication)不同,权限管理关注的是系统资源访问控制而非用户身份验证。

Java生态中常见的权限模型包括:

1. 自主访问控制(DAC)

2. 强制访问控制(MAC)

3. 基于角色的访问控制(RBAC)

4. 基于属性的访问控制(ABAC)

其中RBAC(Role-Based Access Control)因其简单高效的特点,成为Java领域最主流的权限模型。其核心思想是通过角色作为用户与权限之间的桥梁,实现灵活的权限分配。

二、Java原生权限机制

Java标准库提供了基础的权限控制API:

- Java Security Manager

SecurityManager sm = System.getSecurityManager();

if (sm != null) {

sm.checkPermission(new FilePermission("/path/to/file", "read"));

}

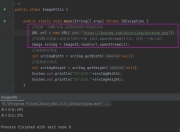

- JAAS(Java Authentication and Authorization Service)

JAAS提供了可插拔的认证和授权框架,典型配置示例:

LoginContext lc = new LoginContext("MyConfig", callbackHandler);

lc.login();

Subject subject = lc.getSubject();

Subject.doAs(subject, new PrivilegedAction() {

public Object run() {

// 执行权限敏感操作

}

});

三、主流Java权限框架对比

- Apache Shiro

特点: - 轻量级,学习曲线平缓

- 支持RBAC和ABAC

- 内置会话管理

核心代码示例:

Subject currentUser = SecurityUtils.getSubject();

if (!currentUser.isPermitted("user:delete:123")) {

throw new AuthorizationException();

}

- Spring Security

特点: - 与Spring生态深度集成

- 支持OAuth2/OIDC

- 方法级细粒度控制

配置示例:

@Configuration

@EnableWebSecurity

public class SecurityConfig {

@Bean

SecurityFilterChain securityFilterChain(HttpSecurity http) throws Exception {

http.authorizeHttpRequests(auth -> auth

.requestMatchers("/admin/**").hasRole("ADMIN")

.anyRequest().authenticated())

.formLogin(withDefaults());

return http.build();

}

}

四、Spring Security深度实践

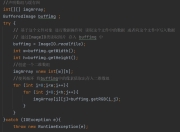

1. 动态权限设计方案

public class DynamicPermissionEvaluator implements PermissionEvaluator {

@Override

public boolean hasPermission(Authentication auth, Object target, Object permission) {

// 实现数据库驱动的动态权限检查

return permissionService.check(auth.getName(), target, permission);

}

}

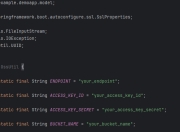

2. 微服务场景下的权限方案

推荐采用JWT + 网关统一鉴权模式:

1. 网关层验证Token有效性

2. 业务服务解析Claims获取权限声明

3. 配合@PreAuthorize实现方法级控制

3. 性能优化技巧

- 使用Redis缓存权限数据

- 采用位运算压缩权限标识

- 预编译权限校验表达式

五、前沿趋势与最佳实践

- 零信任架构下的权限管理

- 持续验证原则

- 最小权限原则

-

动态权限调整

-

云原生权限方案

- 与Kubernetes RBAC集成

- Service Account管理

-

跨云权限统一

-

常见陷阱与规避方案

- 避免过度分配权限

- 定期进行权限审计

- 实现权限变更的版本控制

版权声明

本文仅代表作者观点,不代表百度立场。

本文系作者授权百度百家发表,未经许可,不得转载。