在当今信息安全至关重要的时代,数据加密技术成为开发者必备的技能之一。作为最流行的哈希算法家族,SHA(Secure Hash Algorithm)在Java开发中扮演着重要角色。本文将全面解析Java中SHA算法的实现与应用,带你从基础原理直达高级实践。

一、SHA算法基础认知

SHA(安全哈希算法)是由美国国家安全局(NSA)设计的一系列加密哈希函数,广泛应用于数字签名、消息认证码等安全领域。Java标准库提供了完整的SHA算法支持,包括SHA-1、SHA-256、SHA-384和SHA-512等版本。

哈希算法的核心特点包括:

1. 确定性:相同输入永远产生相同输出

2. 不可逆性:无法从哈希值反推原始数据

3. 雪崩效应:微小输入变化导致输出巨大差异

4. 抗碰撞性:难以找到两个不同输入产生相同输出

二、Java中的SHA实现详解

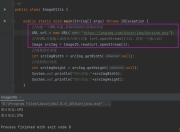

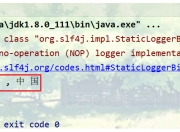

Java通过MessageDigest类提供哈希功能,使用简单而强大。以下是基本使用示例:

import java.security.MessageDigest;

import java.security.NoSuchAlgorithmException;

public class SHAExample {

public static String sha256(String input) throws NoSuchAlgorithmException {

MessageDigest md = MessageDigest.getInstance("SHA-256");

byte[] hash = md.digest(input.getBytes());

StringBuilder hexString = new StringBuilder();

for (byte b : hash) {

String hex = Integer.toHexString(0xff & b);

if(hex.length() == 1) hexString.append('0');

hexString.append(hex);

}

return hexString.toString();

}

}

三、不同SHA版本的性能对比

Java支持多种SHA算法变体,开发者应根据安全需求选择:

| 算法类型 | 输出长度 | 安全性 | 适用场景 |

|---|---|---|---|

| SHA-1 | 160位 | 已不推荐 | 遗留系统 |

| SHA-256 | 256位 | 安全 | 通用用途 |

| SHA-384 | 384位 | 高安全 | 金融系统 |

| SHA-512 | 512位 | 极高 | 军事级应用 |

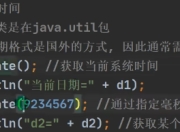

四、安全实践与常见陷阱

- 加盐(Salting)技术:防止彩虹表攻击

public static String generateSalt() {

SecureRandom random = new SecureRandom();

byte[] salt = new byte[16];

random.nextBytes(salt);

return Base64.getEncoder().encodeToString(salt);

}

- 迭代哈希:增加暴力破解难度

public static String iterativeHash(String password, String salt, int iterations) {

String combined = salt + password;

String hash = sha256(combined);

for (int i = 1; i < iterations; i++) {

hash = sha256(hash + combined);

}

return hash;

}

- 常见错误:

- 使用已破解的SHA-1算法

- 未处理NoSuchAlgorithmException异常

- 直接存储原始密码而非哈希值

- 使用固定盐值

五、高级应用场景

- 文件完整性校验

public static String getFileChecksum(String filepath) {

MessageDigest md = MessageDigest.getInstance("SHA-256");

try (InputStream is = Files.newInputStream(Paths.get(filepath))) {

byte[] buffer = new byte[8192];

int count;

while ((count = is.read(buffer)) > 0) {

md.update(buffer, 0, count);

}

}

// 转换为十六进制字符串...

}

- 密码存储最佳实践

建议使用专业的PasswordEncoder如Spring Security的BCryptPasswordEncoder,而非直接使用SHA:

@Bean

public PasswordEncoder passwordEncoder() {

return new BCryptPasswordEncoder();

}

六、性能优化技巧

- 重用MessageDigest实例(线程不安全,需配合ThreadLocal)

- 对大文件采用内存映射方式处理

- 考虑使用Guava的Hashing工具类

- 多核环境下使用并行流处理

七、未来展望

随着量子计算的发展,传统SHA算法可能面临挑战。NIST已开始标准化后量子密码学(PQC)算法,如SHA-3和基于格的加密方案。Java开发者应关注这些新兴标准。

版权声明

本文仅代表作者观点,不代表百度立场。

本文系作者授权百度百家发表,未经许可,不得转载。