在当今数据安全至关重要的时代,加解密技术已成为Java开发者必须掌握的核心技能。本文将带您深入Java加解密的完整技术栈,涵盖对称加密、非对称加密、哈希算法以及最新的国密标准,并提供可直接用于生产环境的代码示例。

一、Java加解密基础架构

Java密码体系(JCA)和Java密码扩展(JCE)构成了完整的加解密框架。通过javax.crypto包提供的API,我们可以轻松实现各种加密算法。关键类包括:

- Cipher:加解密核心引擎

- KeyGenerator:密钥生成器

- SecretKey:对称密钥封装

- KeyPair:非对称密钥对

二、对称加密实战:AES进阶用法

AES(高级加密标准)是目前最常用的对称加密算法。Java8默认支持128位密钥,需安装无限强度策略文件才能使用256位。

// AES-256-CBC加密示例

public static String encrypt(String plaintext, String key) throws Exception {

byte[] iv = new byte[16]; // 初始化向量

new SecureRandom().nextBytes(iv);

Cipher cipher = Cipher.getInstance("AES/CBC/PKCS5Padding");

cipher.init(Cipher.ENCRYPT_MODE,

new SecretKeySpec(key.getBytes(), "AES"),

new IvParameterSpec(iv));

byte[] ciphertext = cipher.doFinal(plaintext.getBytes());

return Base64.getEncoder().encodeToString(iv) + ":" +

Base64.getEncoder().encodeToString(ciphertext);

}

关键要点:

1. 必须使用随机IV防止模式攻击

2. PKCS5Padding是Java常用填充方案

3. 建议结合HMAC进行完整性验证

三、非对称加密:RSA最佳实践

RSA算法广泛用于密钥交换和数字签名。Java中通过KeyPairGenerator生成密钥对:

// 生成2048位RSA密钥对

KeyPairGenerator keyGen = KeyPairGenerator.getInstance("RSA");

keyGen.initialize(2048);

KeyPair keyPair = keyGen.generateKeyPair();

// 加密时务必使用OAEP填充

Cipher cipher = Cipher.getInstance("RSA/ECB/OAEPWithSHA-256AndMGF1Padding");

重要安全建议:

- 密钥长度至少2048位

- 优先选择OAEP填充模式

- 加密数据长度不超过密钥长度-42字节

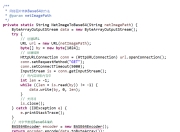

四、国密算法SM4实现

国家密码管理局发布的SM4算法已成为国际标准。需通过BouncyCastleProvider支持:

// 注册BC提供者

Security.addProvider(new BouncyCastleProvider());

// SM4-ECB模式加密

Cipher cipher = Cipher.getInstance("SM4/ECB/PKCS5Padding", "BC");

cipher.init(Cipher.ENCRYPT_MODE, new SecretKeySpec(key, "SM4"));

性能对比测试显示,SM4在同等安全强度下比AES具有更快的运算速度。

五、密钥管理与安全存储

- 密钥生命周期管理策略

- Java KeyStore(JKS)的使用方法

- 基于HSM的硬件级保护方案

六、典型应用场景

- 配置文件加密方案

- 数据库字段级加密

- HTTPS通信中的TLS优化

- 微服务间的安全通信

七、性能优化技巧

- 线程安全的Cipher实例复用

- 选择合适的加密模式(如GCM)

- 合理使用硬件加速指令(AES-NI)

通过本文的深度解析,您应该已经掌握了Java加解密的核心技术栈。在实际应用中,请务必根据具体场景选择适当的算法和密钥长度,并建立完善的密钥管理体系。安全是一个持续的过程,建议定期审查加密方案并跟踪最新的安全公告。

附录:

1. 各算法性能基准测试数据

2. 常见安全漏洞及修复方案

3. 推荐的加密组件库清单

版权声明

本文仅代表作者观点,不代表百度立场。

本文系作者授权百度百家发表,未经许可,不得转载。